Última verificación : 5 de abril de 2022

Versión : 1.0

Certificados SSL para conexiones HTTPS

El artículo explica cómo instalar certificados autofirmados y cómo usar sus propios certificados SSl para conexiones HTTPS con el panel de control.

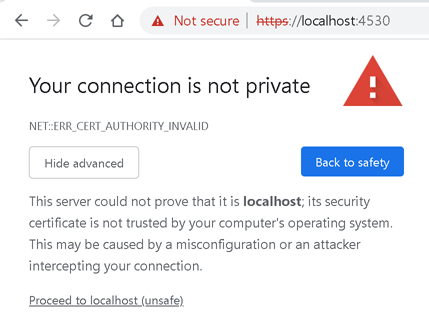

Durante la instalación de FBS Server se genera un certificado SSL autofirmado (en inglés, self-signed SSL certificate). Por norma general, este tipo de certificados no son seguros, por ello, al realizar una conexión con el panel de control mediante el protocolo HTTPS, los navegadores web generarán una advertencia sobre un certificado inadecuado.

Dibujo 1. Conexión HTTPS - advertencia sobre un certificado SSL inadecuado

Para eliminar esta advertencia, se puede añadir el certificado a la lista de certificados de confianza o utilizar un certificado SSL propio y de confianza.

Añadir el certificado a la lista de certificados de confianza (cualquier edición)

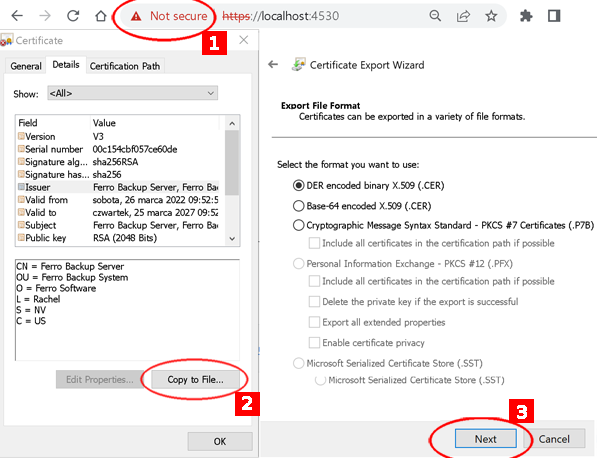

1. Exportar el certificado a un archivo .cer

Dibujo 2. Exportación del certificado SSL

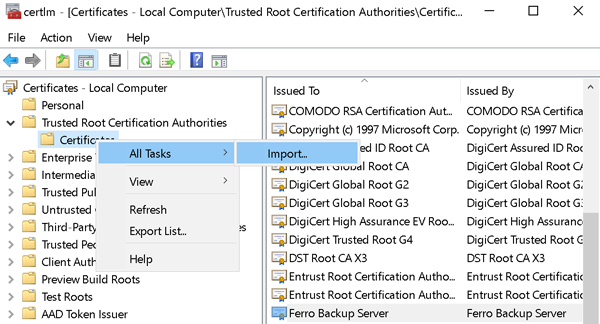

2. Abra la pestaña Certificados (certmgr.msc) e importe el certificado a la rama Trusted Root Certification Authorities.

Dibujo 3. Importación del certificado SSL

Esta solución es compatible con los navegadores Internet Explorer, Edge, Chrome, Opera para el sistema Windows. Para otros navegadores y sistemas operativos, la exportación e importación de certificados puedes ser distinta.

Utilización de un certificado SSL propio (solo para ediciones Pro y Enterprise)

- Copie el certificado SSL en formato PEM (X.509) en el directorio {directorio_de_instalación}/Certificates con el nombre cert.pem. El archivo cert.pem, además del certificado base (Primary Certificate),

puede contener también todos los certificados intermedios necesarios (Intermediate Certificates) y el certificado principal (Root Certificate). El orden de los certificados en el archivo .pem debería ser el siguiente:

-----BEGIN CERTIFICATE----- (Your Primary SSL certificate: your_domain_name.crt) -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- (Your Intermediate certificate: Intermediate.crt) -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- (Your Root certificate: TrustedRoot.crt) -----END CERTIFICATE-----

- Copie la clave privada en formato PEM (X.509) en el directorio {directorio_de_instalación}/Certificates con el nombre priv.key. La clave privada debe estar protegida con una contraseña.

- Abra el archivo {directorio_de_instalación}/sslcert.ini y añada la siguiente secuencia ext/pwd con la contraseña de la clave privada:

[ext] pwd=contraseña_de_la_clave_privada